de.wedoany.com-Bericht: Das Bedrohungsaufklärungsteam von Microsoft hat am 15. Mai einen detaillierten Analysebericht veröffentlicht, der enthüllt, dass die staatliche russische Hackergruppe Turla ihre markante .NET-Backdoor Kazuar grundlegend in ein hochmodulares Peer-to-Peer-Botnetz umgebaut hat. Nach früheren Einschätzungen der US-amerikanischen Cybersecurity and Infrastructure Security Agency ist Turla dem 16. Zentrum des russischen Inlandsgeheimdienstes FSB unterstellt. Ihre Aktivitäten werden von der Cybersecurity-Community unter mehreren Codenamen verfolgt, darunter Secret Blizzard (ehemals Krypton), ATG26, Waterbug und Uroburos. Dieser Architekturwechsel markiert den Übergang der Gruppe von einem traditionellen Modell, das auf einen einzigen Backdoor-Kommunikationskanal angewiesen ist, hin zum Aufbau eines mehrschichtigen, verdeckten Netzwerks mit interner Arbeitsteilung, redundanten Kanälen und Anti-Analyse-Fähigkeiten.

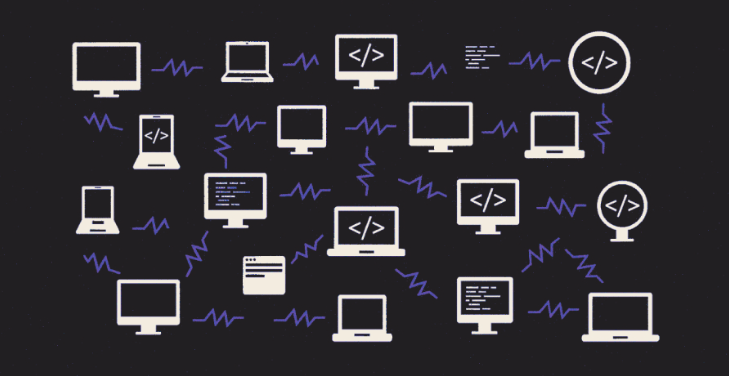

Der Microsoft-Bericht weist darauf hin, dass sich Kazuar in den letzten zehn Jahren kontinuierlich weiterentwickelt hat und die neueste Version die langjährig verwendete monolithische Architektur vollständig aufgegeben hat. Stattdessen wird ein P2P-Netzwerk mit drei zusammenarbeitenden Modulen eingesetzt – Kernel, Bridge und Worker, die jeweils spezifische Aufgaben übernehmen. Das Kernel-Modul ist die zentrale Entscheidungseinheit des Systems und verantwortlich für die Erteilung von Aufgaben an die Worker, die Protokollverwaltung, die Durchführung von Anti-Sandbox- und Anti-Analyse-Prüfungen sowie die Festlegung von Parametern wie C2-Kommunikationsprotokoll, Zeitpunkt der Datenexfiltration und Dateiscan-Bereich über Konfigurationsdateien. Dieses Modul nutzt drei Mechanismen für die interne Netzwerkkommunikation: Windows Messaging, Mailslots und Named Pipes. Für die Verbindung mit externen C2-Servern werden Exchange Web Services, HTTP und WebSockets verwendet.

In der Gesamtarchitektur übernimmt der Kernel zudem eine entscheidende Funktion – den Wahlmechanismus. Wie im Bericht beschrieben, wählen alle Kernel-Instanzen automatisch einen „Leader" basierend auf Laufzeit und Leistungsindikatoren. Nur dieser Leader ist berechtigt, direkt mit dem Bridge-Modul zu kommunizieren, während die übrigen Kernel stumm bleiben. Dieses Design reduziert den anormalen Datenverkehr, den das Botnetz im infizierten Netzwerk erzeugt, erheblich und erschwert es herkömmlichen, auf Verkehrsmustern basierenden Erkennungsmethoden, das gesamte Netzwerk zu lokalisieren. Das Bridge-Modul fungiert als Proxy-Schicht und leitet die gesamte Kommunikation zwischen dem Leader-Kernel und dem C2-Server weiter, sodass die übrigen internen Knoten dem externen Netzwerk niemals ausgesetzt sind und der Rückverfolgungspfad weiter isoliert wird. Das Worker-Modul übernimmt konkrete Endpunktoperationen, darunter Keylogging, Windows-Event-Hooking, Sammlung von Systeminformationen, Extraktion von MAPI-Mailclient-Daten sowie die Aufzählung von Dateiverzeichnissen. Gleichzeitig dient es als Tentakel, um die gesammelten Informationen in einem festgelegten Arbeitsverzeichnis zusammenzuführen. Alle Module werden von einem universellen Downloader bereitgestellt und in den Speicher geladen. Für eine minimale Funktionseinheit des vollständigen Botnetzes müssen alle drei Komponenten auf demselben Host installiert sein.

Die Mechanismen für Datendiebstahl und Persistenz sind ebenfalls ein zentraler Aspekt dieses Upgrades. Der Microsoft-Bericht enthüllt, dass die vom Worker-Modul auf dem Endgerät gesammelten Daten verschlüsselt in einem festgelegten temporären Speicherbereich auf der Festplatte abgelegt werden. Dieser Bereich dient als einheitlicher Datenpufferpool, den Kazuar auf dem infizierten Host vorhält. In der Praxis ist nur der gewählte Leader-Kernel berechtigt, Daten aus diesem temporären Speicher zu extrahieren und Exfiltrationspläne zu erstellen. Die übrigen Knoten führen nur die Sammlung durch, nicht den Versand, wodurch der anormale Datenverkehr stark auf einen einzigen Ausgangspunkt konzentriert wird. Kazuar verfügt zudem über einen konfigurierbaren Exfiltrationszyklus-Mechanismus, der Daten in Stapeln innerhalb eines voreingestellten Zeitfensters senden kann, anstatt sie in Echtzeit zu übertragen. Microsoft beschreibt dies als eine Planungslogik nach dem Motto „Zeit gegen Sicherheit", die Datenerfassung und -exfiltration im Aufgabenzyklus vollständig entkoppelt. Angreifer können das Tempo der Datenübertragung flexibel an die Verteidigungslage der Zielumgebung anpassen und so die Wahrscheinlichkeit der Entdeckung durch Verhaltensanalyse und Anomalieerkennung im Datenverkehr erheblich reduzieren. Der temporäre Speicherbereich dient gleichzeitig der Wiederherstellung von Aufgaben nach Unterbrechungen. Selbst nach einem Systemneustart oder längerer Netzwerkunterbrechung können Aufgabenaufzeichnungen und bereits gesammelte Daten wiederhergestellt und die Ausführung fortgesetzt werden.

Die Bereitstellung der Angriffslast zeigt ebenfalls eine mehrschichtige Tarnstrategie. Frühere Kazuar-Varianten waren auf benutzerdefinierte binäre Payloads angewiesen, während sich die aktuelle Angriffskette zu einer Kombination aus drei Mechanismen entwickelt hat: VBScript-Skripte, systemnahe Loader und die Übernahme von COM-Komponenten. Der von Microsoft offengelegte Kazuar v3-Loader umgeht gezielt und ohne Patches die Schnittstellen für Windows-Ereignisverfolgung und Anti-Malware-Scans. Die Angriffskette bettet die bösartige Logik durch die Übernahme des COM-Subsystems in vertrauenswürdige Prozesse ein, ohne Systemdateien substanziell zu verändern. Bei den Infektionspfaden hat Turla mehrfach die initialen Zugangserfolge einer anderen russischen APT-Gruppe, Gamaredon, für einen sekundären Zugriff genutzt. Gamaredon verschafft sich mit lauten, breit angelegten Angriffen erste Zugangspunkte, woraufhin Turla hochwertige Ziele präzise auswählt und Kazuar einsetzt. Zwischen den beiden Teams hat sich eine arbeitsteilige Angriffskette nach dem Muster „großflächige Kontamination – präzise Ernte" herausgebildet.

Die Aktivitäten von Turla lassen sich mindestens bis ins Jahr 2008 zurückverfolgen. Kazuar ist seit seinem ersten Auftreten im Jahr 2017 ein zentrales Werkzeug der Gruppe bei mittel- bis langfristigen Penetrationsmissionen. Microsoft stellt in dem Bericht klar, dass sich die Hauptangriffsziele von Turla auf Regierungs-, Diplomaten- und Verteidigungseinrichtungen in Europa, Zentralasien und der Ukraine konzentrieren und ihre Operationen den strategischen nachrichtendienstlichen Erfassungsaufgaben des russischen FSB dienen. Bemerkenswert ist, dass frühere gemeinsame öffentliche Erklärungen des britischen National Cyber Security Centre und der US-amerikanischen National Security Agency ebenfalls bestätigten, dass Turla die Infrastruktur der iranischen Gruppe APT34 kompromittiert und deren C2-System für eine „Entführung" von Angriffen auf iranische Ziele genutzt hat. Diese Vorgehensweise ist im APT-Bereich äußerst selten – die Nutzung der Spionagetools eines Dritten als Sprungbrett, um die Spur der Attribution auf einen Akteur in einem anderen Land zu lenken – und zeigt die außergewöhnliche Reife von Turla in Bezug auf Operationssicherheit und geopolitische Tarnung.

Eine am selben Tag veröffentlichte Sicherheitsmeldung von Symantec integriert die Erkennungsregeln für Kazuar in die Erkennungsfähigkeiten der gesamten Produktpalette und bildet einen mehrschichtigen Schutz durch eine Kombination aus maschinellem Lernen zur Verhaltensanalyse, Reputationsscans und traditionellen signaturbasierten Verfahren. Die von IBM X-Force veröffentlichten Empfehlungen zur Betriebssicherheit raten Verteidigern, über die Erkennung einzelner Samples hinauszugehen und sich stattdessen auf Verhaltensanomalien wie Wahlkommunikation, internes Nachrichtenrouting und periodische Datenzwischenspeicherung zu konzentrieren, um nach internem Netzwerkverkehr zwischen Kernels im Netzwerk zu suchen. Microsoft veröffentlichte gleichzeitig die Hashwerte des Kazuar-Loaders und der drei Module, damit Sicherheitsteams einen IoC-Abgleich durchführen können. Der Microsoft-Bericht stellt abschließend fest, dass die modulare P2P-Transformation von Kazuar keine isolierte technische Iteration ist, sondern eine konzentrierte Demonstration der ausgefeilten Tarnfähigkeiten von Turla – die Gruppe verlässt sich nicht mehr auf passive Tarnmethoden nach dem Motto „von dem leben, was der Berg hergibt", sondern bettet Resilienz, Redundanz und langfristige Persistenz direkt in die Basisarchitektur ihrer Angriffswerkzeuge ein.

Dieser Artikel wurde von Wedoany übersetzt und bearbeitet. Bei jeglicher Zitierung oder Nutzung durch künstliche Intelligenz (KI) ist die Quellenangabe „Wedoany“ zwingend vorgeschrieben. Sollten Urheberrechtsverletzungen oder andere Probleme vorliegen, bitten wir Sie, uns unverzüglich zu benachrichtigen. Wir werden den entsprechenden Inhalt umgehend anpassen oder löschen.

E-Mail: news@wedoany.com